亲爱的读者们,你是否曾想过,在遥远的网络世界中,有一把无形的锁,守护着我们的信息安全?这把锁,就是SSH(Secure Shell)软件。今天,就让我带你一起揭开SSH的神秘面纱,探索它的安全性之谜。

想象你正在享受网络带来的便捷,浏览网页、购物、社交……你是否意识到,这些看似平常的操作,背后隐藏着巨大的安全风险?SSH,这把网络世界的守护神,正是为了解决这一问题而诞生的。

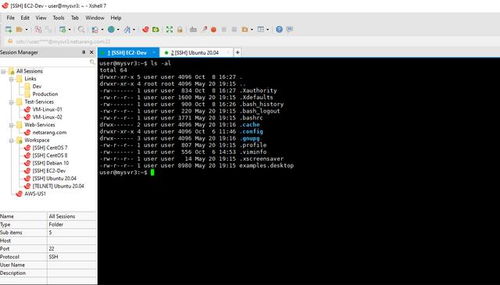

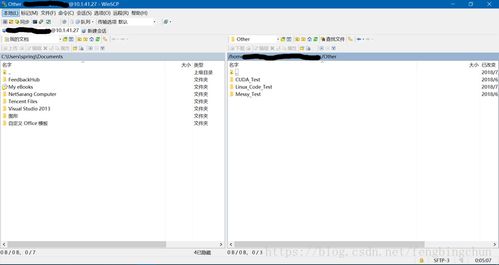

SSH,全称Secure Shell,是一种网络协议,主要用于在不安全的网络上提供安全的远程登录和其他网络服务。它通过加密数据传输,确保了数据在传输过程中的机密性和完整性,防止了数据被窃听和篡改。

那么,SSH是如何保障我们的信息安全呢?答案就在它的加密技术。

SSH采用了多种加密技术,包括对称加密、非对称加密和哈希函数等。这些技术相互配合,形成了一道坚不可摧的安全防线。

1. 对称加密:对称加密是指使用相同的密钥进行加密和解密。SSH中常用的对称加密算法有AES、Blowfish等。这些算法能够快速地加密和解密数据,保证了数据传输的效率。

2. 非对称加密:非对称加密是指使用一对密钥进行加密和解密,即公钥和私钥。公钥可以公开,私钥则需要妥善保管。SSH中常用的非对称加密算法有RSA、ECDSA等。这种加密方式既保证了数据的安全性,又方便了用户的使用。

3. 哈希函数:哈希函数是一种将任意长度的数据映射为固定长度数据的算法。SSH中使用哈希函数对数据进行完整性校验,确保数据在传输过程中没有被篡改。

除了加密技术,SSH还提供了强大的身份验证机制,确保只有合法用户才能访问远程系统。

SSH支持多种身份验证方法,包括密码验证、密钥验证和证书验证等。

1. 密码验证:密码验证是最常见的身份验证方式。用户需要输入正确的用户名和密码才能登录系统。

2. 密钥验证:密钥验证比密码验证更安全。用户需要生成一对密钥(公钥和私钥),并将公钥上传到服务器。登录时,客户端软件会使用私钥进行验证。

3. 证书验证:证书验证是一种更高级的身份验证方式。用户需要使用数字证书进行验证,这种证书由权威机构颁发。

尽管SSH提供了强大的安全保护,但在实际应用中,仍然存在一些安全挑战。

1. 弱密码:使用弱密码容易导致密码被破解,从而使攻击者非法登录远程系统。

2. 密钥泄露:私钥是SSH身份验证的重要凭证,如果私钥泄露,攻击者可以伪造合法用户身份进行攻击。

3. 中间人攻击:攻击者可以在客户端和服务器之间建立一个假冒的SSH隧道,从而截获和篡改通信数据。

4. SSH服务配置不当:错误的配置可能导致SSH服务存在安全漏洞,如端口暴露、无密码登录等。

5. 已知漏洞利用:攻击者可能利用SSH协议的已知漏洞进行攻击。

为了提升SSH的安全性,我们可以采取以下措施:

1. 使用强密码,并定期更换密码。

2. 使用密钥验证,并妥善保管私钥。

3. 定期更新SSH软件,修复已知漏洞。

4. 修改SSH的默认端口,防止端口扫描。

5. 使用防火墙,限制SSH服务的访问。

SSH作为网络世界的守护神,为我们提供了强大的安全保护。只要我们正确使用SSH,并采取相应的安全措施,就能在网络世界中畅行无阻,享受安全、便捷的网络生活。